Einführung in Netzwerkprotokolle

Netzwerkprotokolle sind eine Reihe klar definierter Regeln, mit denen ein Benutzer über das Internet oder Intranet kommuniziert. Beide Enden des Kommunikationskanals befolgen diese Regeln für einen ordnungsgemäßen Informationsaustausch.

Protokolle werden von in der Industrie tätigen Personen, Forschungseinrichtungen usw. entwickelt und dann auf internationalen Konferenzen veröffentlicht und akzeptiert.

Diese Protokolle sind auf mehreren Basen kategorisiert, wie einige der Transportschicht zugeordnet sind, einige der Netzwerkschicht zugeordnet sind.

Grundlegendes zu Netzwerkprotokollen

Wenn wir die Netzwerkmodelle definieren wollen, erscheinen zwei Arten von Schichtenmodellen in dem Bild, auf dem die Wurzeln des Netzwerks liegen:

- OSI-Modell

- TCP / IP-Modell

Das OSI-Modell ist ein 7-Schichten-Modell, das aus folgenden Schichten besteht, die ihre Aufgaben erfüllen:

- Anwendungsschicht.

- Präsentationsfolie.

- Sitzungsschicht.

- Transportschicht.

- Netzwerkschicht.

- Datenübertragungsebene.

- Physikalische Schicht.

Das TCP / IP-Modell enthält im Gegensatz zum OSI-Modell nur vier Ebenen, die nur die folgenden Aufgaben ausführen:

- Anwendungsschicht.

- Transportschicht.

- Internet.

- Netzwerkzugang.

- Die Anwendungsebene verfügt über die Daten des Benutzers und verwaltet die Kodierungsmechanismen.

- Die Transportschicht unterstützt die Kommunikation zwischen den Endgeräten.

- Die Internetschicht stellt eine logische Adressierung bereit.

- Die Netzwerkschicht steuert Hardwaregeräte wie Router.

- Die Datenverbindungsschicht ist für die MAC-Adressierung usw. und für die Kommunikation mit der physischen Schicht verantwortlich.

- Die physische Schicht trägt alles auf der festverdrahteten Ebene.

Lassen Sie uns nun verstehen, was eine IP-Adresse ist und welche Netzwerkprotokolle damit verbunden sind.

Die IP-Adresse ist eine dezimale Darstellung von Binärzahlen, die für jedes Gerät eindeutig ist und als Identität des mit dem Netzwerk verbundenen Geräts fungiert. In Verbindung damit stehen zwei Protokolle: IPv4 und IPv6.

- Bei der IPv4-Adressierung gibt es öffentliche und private IPs. Die private IP ist im Netzwerk zugänglich, während die öffentliche IP im gesamten Internet zugänglich ist.

Wie funktionieren Netzwerkprotokolle?

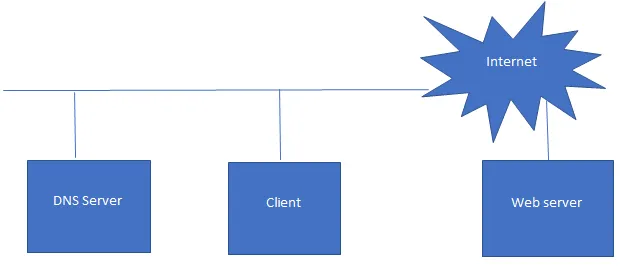

Lassen Sie uns zunächst verstehen, wie DNS funktioniert -

Lassen Sie uns verstehen, was passiert, wenn Sie auf www.google.com klicken. Der Client stellt hier den Browser Ihres Systems dar, von dem aus Sie eine Anfrage im Internet senden. Sobald Sie diese URL aufgerufen haben, wird der Anruf über den Kanal an den DNS-Server weitergeleitet und es wird eine Frage gestellt Abfrage "Wie lautet die Adresse, die dieser URL zugeordnet ist?" Nachdem auf dem DNS-Server ein Cache installiert ist, kann es sein, dass das Ergebnis bereits vorliegt oder dass er im anderen Fall mit anderen DNS-Servern kommuniziert und eine IP-Adresse zurückgibt. Nach der IP-Auflösung erreicht die Anforderung vom Client den Webserver dieses Hosts.

Arten von Netzwerkprotokollen

Nachfolgend sind die verschiedenen Arten von Netzwerkprotokollen aufgeführt:

1. IPv6

Bezieht sich auf Internet Protocol Version 6, ist das zukünftige Adressierungsformat. Sobald die IPv4-Adressen mit einer steigenden Anzahl von Computern erschöpft sind und die zu strukturierenden öffentlichen IPs in Version 6 übergehen, werden 3, 4 * 10 34 eindeutig sein Kombinationen, in denen die Adressierung erfolgen kann und daher eine große Anzahl von mit dem Internet verbundenen Maschinen darstellen kann. Es ist offensichtlich, dass die Routing-Protokolle und die Hardware nach ihrer Einführung möglicherweise umfangreiche Änderungen in der Architektur aufweisen.

2. IPv4

Dies ist bereits eine existierende Technik, die wir oben besprochen haben.

3. Die TCP / IP-basierten Protokolle sind in folgende Bereiche unterteilt:

ein. Web-Protokolle

- HTTP - Es steht für HyperText Transfer Protocol. Das Format der Nachrichten, ihre Übertragung und die auf Client- und Serverseite zugeordneten Webaktionen werden von diesem Protokoll verwaltet. Das weltweite Web nutzt es. Läuft auf Port 80.

- HTTPS - Es steht für Hyper Text Transfer Protocol Secure und scheint daher nur eine Verbesserung von HTTP zu sein. Dies wird für eine sichere Kommunikation verwendet, wenn Sie sich außerhalb der lokalen Host-Welt befinden.

- TLS - Es steht für Transport Layer Security (Transportschichtsicherheit). Hierbei handelt es sich um ein kryptografisches Protokoll, das End-to-End-Kommunikationssicherheit über Netzwerke bietet, die üblicherweise bei Transaktionen verwendet werden. Die Sicherheit wird durch Fälschungsschutz, Verhinderung von Datenlecks usw. gewährleistet.

- SSL - steht für Secure Sockets Layer, stellt eine verschlüsselte Verbindung zwischen Browser und Server her, SSL-Zertifikat wird vom Webserver benötigt. Ein öffentlicher und ein privater Schlüssel werden kryptografisch erstellt.

b. Dateiübertragungsprotokolle

- FTP - File Transfer Protocol wird für die Dateiübertragung zwischen Client und Server in einem Computernetzwerk verwendet.

- TFTP - Trivial File Transfer Protocol ist eine Methode, mit der der Client eine Datei abrufen und auf einem Remote-Host ablegen kann. Die Knoten, die vom LAN aus starten, verwenden diese.

- SFTP - SSH File Transfer Protocol bietet eine sichere Verbindung zum Übertragen von Dateien und zum Durchlaufen des Dateisystems auf lokalen und Remote-Systemen.

- FTPS - Es handelt sich um ein sicheres Dateiübertragungsprotokoll. TLS-Unterstützung und SSL werden hier hinzugefügt. Wir verwenden kein sicheres Shell-basiertes Protokoll.

- SMB - Server Message Block, wird von Windows verwendet und ermöglicht Computern im selben Netzwerk, Dateien gemeinsam zu nutzen.

- NFS - Network File System ist ein verteiltes Dateisystem, das unter UNIX im Allgemeinen für den Zugriff auf Dateien zwischen Computern im selben Netzwerk verwendet wird.

c. E-Mail-Protokolle

- SMTP - Simple Mail Transfer Protocol, ist ein Push-Protokoll zum Senden einer E-Mail, und das Post-Office-Protokoll oder das Internet Message Access Protocol wird verwendet, um diese auf der Empfängerseite abzurufen. Es wird auf der Anwendungsebene implementiert.

d. Verwaltungsprotokolle

- Telnet - Es wird im Internet und LAN für die bilaterale Textkommunikation verwendet. Es wird eine virtuelle Terminalverbindung verwendet.

- SSH - Dies ist eine sichere Shell-basierte Remote-Anmeldung von einem Computer auf einen anderen Computer. Auch für Authentifizierung und Sicherheit kann gesorgt werden.

- SNMP - Simple Network Management Protocol, wird zum Sammeln und Organisieren von Informationen über Geräte im Netzwerk und zum Ändern der Informationen verwendet.

e. Medienprotokolle

- RTP - Echtzeit-Transportprotokoll, wird für die Audio- und Videokommunikation über das Netzwerk verwendet.

- RTSP - Echtzeit-Streaming-Protokoll, ist ein Protokoll für das Streaming, das Mediensitzungen zwischen Endpunkten herstellt.

Fazit

Wir haben uns eine oberflächliche Vorstellung davon gemacht, welche Netzwerkprotokolle zur Verfügung stehen und was sie uns bieten. Wie der DNS-Server funktioniert und bei der Adressauflösung hilft, IPv4, IPv6 und einige andere Protokolle wurden besprochen.

Empfohlene Artikel

Dies war eine Anleitung zu den Netzwerkprotokollen. Hier diskutierten wir die Konzepte, verschiedene Arten von Netzwerkprotokollen. Sie können auch unsere anderen Artikelvorschläge durchgehen, um mehr zu erfahren.

- Was sind neuronale Netze?

- Networking Interview Fragen

- Was ist Netzwerksicherheit?

- Unterschied zwischen FTP und TFTP

- FTP vs SFTP | Top 12 Unterschiede