Einführung in die Arten der Verschlüsselung

Im Sinne des digitalen Betrugs werden zur Verhinderung unserer Daten viele Techniken eingesetzt, um unsere Daten vor Hackern oder Dritten zu schützen. In diesem Artikel werden die Verschlüsselungstypen erläutert. Vorher wollen wir zuerst die Bedeutung sehen. Klartext ist die Nachricht oder die Daten, die vom Absender, Empfänger oder einem Dritten gelesen werden können. Wenn der Klartext mithilfe einiger Algorithmen oder Techniken geändert wird, werden die resultierenden Daten oder Meldungen als Chiffretext bezeichnet. Das Konvertieren von Klartext, dh lesbarem Text, in nicht lesbaren Text wird als Chiffretext bezeichnet.

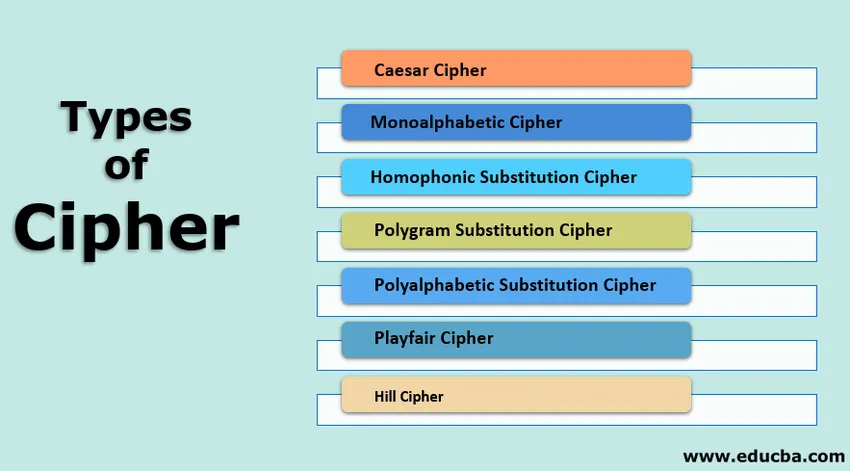

Arten der Chiffre

Arten von Chiffren werden wie folgt angegeben:

1. Caesar Cipher

In der Caesar-Chiffre wird der Satz von Zeichen im Klartext durch andere Zeichen, Symbole oder Zahlen ersetzt. Es ist eine sehr schwache Technik, um Text auszublenden. In Caesars Chiffre wird jedes Alphabet in der Nachricht durch drei Stellen nach unten ersetzt. Sehen wir uns ein Beispiel an. Der Klartext ist EDUCBA. Als Caesar-Chiffre wird jedes Alphabet um drei Stellen nach unten ersetzt, also wird E durch H ersetzt, D wird durch G ersetzt, U wird durch X ersetzt, C wird durch F ersetzt, B wird durch E ersetzt und A wird durch ersetzt D. Hier ist der Klartext also EDUCBA und der Chiffretext ist HGXFED.

Der Caesar-Verschlüsselungsalgorithmus lautet wie folgt:

- Lesen Sie jedes Alphabet mit einfachem Text

- Ersetzen Sie jedes Alphabet um 3 Stellen nach unten.

- Wiederholen Sie den Vorgang für alle Buchstaben im Klartext.

Eine modifizierte Version der Caesar-Chiffre: Diese Chiffre funktioniert genauso wie die Caesar-Chiffre, der einzige Unterschied ist - bei der Caesar-Chiffre wird jedes Alphabet durch drei Stellen nach unten ersetzt, wobei bei einer modifizierten Version der Caesar-Chiffre die Nummer von einem Benutzer festgelegt wird Ersetzen Sie das Alphabet und diese Zahl bleibt konstant. Zum Beispiel sind EDUCBA und die Nummer für die Ersetzung 1, also wird E durch F ersetzt, D wird durch E ersetzt, U wird durch V ersetzt, C wird durch D ersetzt, B wird durch C ersetzt und A wird durch B ersetzt hier ist der Klartext EDUCBA und der Chiffretext ist FEVDCB.

Eine modifizierte Version des Caesar-Verschlüsselungsalgorithmus lautet wie folgt

- Lesen Sie jedes Alphabet mit einfachem Text

- Nehmen Sie die Nummer für den Ersatz

- Ersetzen Sie jedes Alphabet durch die angegebene Nummer nach unten.

- Wiederholen Sie den Vorgang für alle Buchstaben im Klartext.

2. Monoalphabetische Chiffre

Da die Caesar-Chiffre und eine modifizierte Version der Caesar-Chiffre leicht zu knacken sind, kommt die monoalphabetische Chiffre ins Spiel. Bei Monoalphabetikern kann jedes Alphabet im Klartext durch jedes andere Alphabet außer dem Originalalphabet ersetzt werden. Das heißt, A kann durch ein beliebiges anderes Alphabet von B bis Z ersetzt werden. B kann durch A oder C bis Z ersetzt werden. C kann durch A, B und D bis z usw. ersetzt werden Nachricht, da es zufällige Substitutionen gibt und eine große Anzahl von Permutationen und Kombinationen verfügbar sind.

3. Homophonic Substitution Cipher

Eine homophone Substitutions-Chiffre ähnelt der monoalphabetischen Chiffre. Der einzige Unterschied besteht darin, dass wir das Alphabet durch ein beliebiges anderes Alphabet ersetzen, mit Ausnahme des ursprünglichen Alphabets, bei dem die homophone Substitutions-Chiffre durch ein festes Alphabet oder einen Satz von Alphabeten ersetzt wird. Das Substitutionsalphabet wird durch te fixed ersetzt. Ersetzen Sie beispielsweise A durch x, E durch B, S durch A usw. oder A durch E, x oder L, B durch T, A, Z usw.

4. Polygramm-Substitutions-Chiffre

Bei der Polygramm-Umspannwerk-Verschlüsselung wird der Alphabetblock durch einen anderen Alphabetblock ersetzt, anstatt jedes Alphabet durch ein anderes zu ersetzen. Ersetzen Sie EDUCBA durch XYQLAB. In diesem Fall wird EDUCBA durch XYQLAB ersetzt, aber EDU kann durch einen anderen Satz des Blocks ersetzt werden. Nehmen wir an, EDU wird durch LOD ersetzt. Bei dieser Art von Chiffren erfolgt das Ersetzen von Klartext blockweise und nicht zeichenweise.

5. Polyalphabetic Substitution Cipher

Die polyalphabetische Chiffre ist auch als Vigenere-Chiffre bekannt, die von Leon Battista Alberti erfunden wurde. In Polyalphabetic Substitution Cipher ist eine Methode zum Verschlüsseln von alphabetischen Texten. Es werden mehrere Substitutionsalphabete für die Verschlüsselung verwendet. Das Vigener-Quadrat oder die Vigenere-Tabelle wird zum Verschlüsseln des Texts verwendet. Die Tabelle enthält 26 Buchstaben, die in verschiedenen Zeilen geschrieben sind, wobei jedes Alphabet gemäß dem vorherigen Alphabet zyklisch nach links verschoben wird, was den 26 möglichen Caesar-Chiffren entspricht. Die Chiffre verwendet an verschiedenen Stellen des Verschlüsselungsprozesses ein anderes Alphabet als eine der Zeilen.

Nehmen wir an, der ursprüngliche Text ist Educba und das Schlüsselwort ist Apple. Für den Verschlüsselungsprozess wird der erste Buchstabe des Originaltexts, E, mit dem ersten Buchstaben des Schlüssels, A, gepaart. Verwenden Sie also die Zeile E und die Spalte A des Vigenère-Quadrats, also E. Ebenso wird für den zweiten Buchstaben des Originaltexts der zweite Buchstabe des Schlüssels verwendet, der Buchstabe in Zeile d und Spalte p ist s. Der Rest des Originaltextes wird auf die gleiche Weise verschlüsselt. Die endgültige Verschlüsselung von Educba ist Esjnfa.

6. Playfair Cipher

Die Playfair-Chiffre wird auch als Playfair-Quadrat bezeichnet. Es ist eine kryptografische Technik, die zum Verschlüsseln der Daten verwendet wird. Der Playfair-Verschlüsselungsprozess sieht wie folgt aus:

- Erstellung und Auffüllung der Matrix.

- Verschlüsselungsprozess.

Lassen Sie uns die oben genannten Schritte zur Erstellung und Auffüllung der Matrix im Detail besprechen. Es wird eine 5 * 5-Matrix verwendet, um das Schlüsselwort oder den Schlüssel zu speichern, der für den Ver- und Entschlüsselungsprozess verwendet wird.

Dieser Schritt funktioniert wie folgt

- Geben Sie das Schlüsselwort zeilenweise in die Matrix ein, dh von links nach rechts und von oben nach unten.

- Überspringen Sie die doppelten Wörter im Schlüsselwort.

- Füllen Sie die verbleibenden Felder mit den restlichen Buchstaben (A - Z), die nicht Teil des Schlüsselworts waren.

Der Verschlüsselungsprozess funktioniert wie folgt:

- Teilen Sie die Buchstaben in Gruppen auf (jede Gruppe muss zwei Werte enthalten). Die Verschlüsselungsprozesse werden für diese Gruppen ausgeführt.

- Wenn beide Buchstaben in der Gruppe gleich sind, fügen Sie nach dem ersten Buchstaben x hinzu.

- Befinden sich beide Buchstaben der Gruppe in derselben Zeile der Matrix, ersetzen Sie sie durch die Buchstaben rechts von ihnen. Befindet sich die ursprüngliche Gruppe auf der rechten Seite der Reihe, erfolgt ein Umlauf auf die linke Seite der Reihe.

- Wenn sich beide Buchstaben in der Gruppe in derselben Spalte befinden, ersetzen Sie sie durch die unmittelbar darunter stehenden Buchstaben. Befindet sich die ursprüngliche Gruppe auf der unteren Seite der Reihe, erfolgt ein Umlauf auf die obere Seite der Reihe.

- Befinden sich beide Buchstaben in der Gruppe nicht in derselben Zeile oder Spalte, ersetzen Sie sie sofort durch die Buchstaben in derselben Zeile, jedoch an den anderen Ecken des Rechtecks, das von der ursprünglichen Gruppe definiert wird.

7. Hill Cipher

Die Hill-Chiffre arbeitet mit mehreren Alphabeten gleichzeitig. Die Hill-Chiffre funktioniert wie folgt:

- Weisen Sie jedem Alphabet im Klartext die Nummer zu. A = 0, B = 1… .z = 25

- Organisieren Sie die Klartextnachricht als eine Zahlenmatrix, die auf dem obigen Schritt im Zahlenformat basiert. Die resultierende Matrix wird als Klartextmatrix bezeichnet.

- Multiplizieren Sie die Klartextmatrix mit einem zufällig ausgewählten Schlüssel. Beachten Sie, dass die Schlüsselmatrix die Größe von n * n haben muss, wobei n für die Anzahl der Zeilen in einer Nur-Text-Matrix steht.

- Multiplizieren Sie die Matrix, dh Schritt 2 und Schritt 3.

- Berechnen Sie den mod 26 -Wert der obigen Matrix, dh die Matrix ergibt Schritt 4.

- Übersetzen Sie nun die Zahlen in Alphabete, dh 0 = A, 1 = B usw.

- Das Ergebnis von Schritt 6 wird zu unserem Chiffretext.

Empfohlene Artikel

Dies ist eine Anleitung zu den Verschlüsselungstypen. Hier diskutieren wir die Einführung und verschiedene Arten von Chiffren, einschließlich Cäsar, monoalphabetischer und homophoner Substitutionschiffren usw. Sie können auch die folgenden Artikel lesen, um mehr zu erfahren -

- Symmetrische Algorithmen

- Was ist SFTP?

- fortgeschrittener Verschlüsselungsstandard

- Kryptosysteme