Die meisten von uns fürchten sich vor dem Begriff Hacking. Wir sind der Meinung, dass Hacker eine Bedrohung für unsere Computer darstellen und jede geheime Information herausholen können, die sie wollen. Aber das ist nicht der Fall und hier bringen wir Ihnen den genauen Unterschied zwischen einem Hacker und einem Cracker. Dies wird den ganzen Mythos über Hacker beenden. Die Hacker und Cracker sind genau die Personen, die über umfassende Kenntnisse in Bezug auf Computer und Netzwerke verfügen, angefangen von deren Aufbau, Funktionsweise, Programmierung, Codes und allem anderen, was mit der Sicherheit zu tun hat. Generell sind die Menschen der Meinung, dass es zwischen beiden kaum einen Unterschied gibt. Dies ist jedoch nicht wahr. Die beiden arbeiten für gegensätzliche Interessen. Während einer für immer arbeiten mag, arbeitet der andere aus böswilligen und kriminellen Gründen. Hier wird tatsächlich die Linie zwischen den beiden gezogen.

Vereinfacht ausgedrückt kann man einen Hacker als jemanden definieren, der die Fehler in den Sicherheitssystemen identifiziert und daran arbeitet, diese zu verbessern. Während ein Cracker vielleicht jemand ist, der die hochsensiblen Informationen unethisch ausnutzt und die Mängel in den Sicherheitssystemen zu seinem Vorteil nutzt. Die Cracker verletzen in der Regel die Internetsicherheit und erhalten ohne Zahlung von Lizenzgebühren Zugang zu diverser Software. Die Hacker sind andererseits die Internet-Sicherheitsexperten, die möglicherweise sogar damit beauftragt werden, die Lücken in den Internet-Sicherheitssystemen zu lokalisieren und zu identifizieren und diese Lücken und Mängel zu beheben. Die Hacker setzen ihr Wissen ein, um Sicherheitssystemen zu helfen, und die Cracker setzen ihr Wissen ein, um die Gesetze zu brechen und die Sicherheit zu stören. Die zwei werden manchmal als weiße Hüte und schwarze Hüte bezeichnet. Die Hacker, die die Guten sind, werden als weiße Hüte bezeichnet, während sich schwarze Hüte normalerweise auf die Cracker beziehen, die aus persönlichen Gründen gegen die Computersicherheit verstoßen.

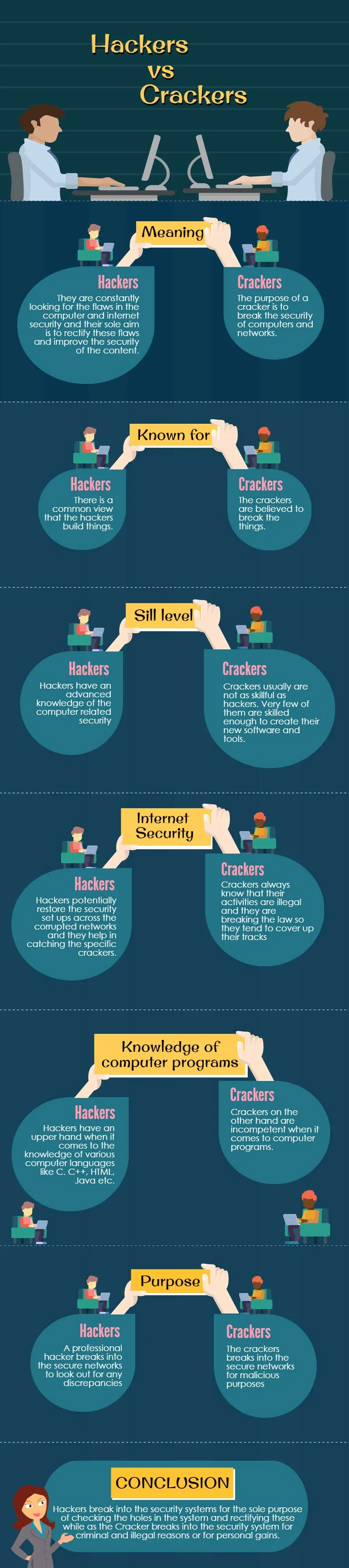

Hacker gegen Cracker Infografiken

Alles über Hacker

Die ursprüngliche Verwendung des Begriffs Hacker stammt aus den 1950er Jahren, als einige Studenten am Massachusetts Institute of Technology den starken Wunsch hatten, mit Technologie zu experimentieren und sie kennenzulernen. Ein Hack bedeutete damals etwas sehr Originelles und Geniales und diente ausschließlich dazu, die Arena der Computer und der Technologie zu erkunden. Derzeit werden die Begriffe eher negativ verwendet. Und das liegt daran, dass die meisten Leute den Begriff Hacking mit Cracken verwechseln. Aber es ist absolut nicht mit Crackern zu verwechseln. Wir werden uns später ausführlich mit den Crackern befassen.

White Hats, wie sie manchmal genannt werden, sind meist die Programmierer. Sie erwerben fortgeschrittene Kenntnisse in Programmierung, Computersprachen und Codes. Sie sind die ethischen Hacker, die im Rahmen des Gesetzes bleiben. Sie greifen nicht illegal auf ein System oder Netzwerk zu. Sie sind ständig auf der Suche nach Sicherheitsmängeln in Bezug auf Computer und Internet. Ihr einziges Ziel ist es, diese Mängel zu beheben und die Sicherheit der Inhalte zu verbessern. Die Unternehmen stellen diese weißen Hüte ein, um ihre Netzwerksicherheit zu überwachen und zu überprüfen. Diese Hacker arbeiten als Profis und korrigieren die Fehler mit ihren fortgeschrittenen Fachkenntnissen und verringern das Risiko, das die Sicherheit des Unternehmens gefährden könnte. Sie entdecken die Schwachstellen der Netzwerksicherheit und arbeiten unermüdlich und bemühen sich nach besten Kräften, Lösungen für diese Netzwerkprobleme zu finden. Sie stellen den Grund für diese Lücken fest und arbeiten daran, sie zu beheben.

Was interessiert diese Hacker:

Die Hacker sind daran interessiert, wie die Dinge funktionieren. Sie erforschen und entdecken gerne die Computersysteme, die Programmierung und die Netzwerke. Während einige Hacker nur daran interessiert sind, die Dinge zu lernen, machen andere ihre Leidenschaft zu ihrem Beruf und machen sie so zu professionellen Hackern. Sie sind im Wesentlichen mit allen Arten von Software-Tools, Techniken und Codes vertraut, die die Cracker kennen. Sie wissen, wie ein Cracker versucht, Inhalte anzugreifen, die auf Websites und auf Computersystemen als sicher gelten sollen. Sie entwickeln genau die Software und Tools, die ein Cracker verwenden würde, und arbeiten dann daran, das System mit sichereren Tools und Techniken zu verbessern. Dies stellt sicher, dass die Computersysteme und die Netzwerksysteme sicher genug sind, um nicht von den Crackern vereitelt zu werden. Die weißen Hüte brechen auch in die Sicherheit ein, aber ihr Zweck des Einbruchs ist absolut nicht böswillig. Sie tun dies nur, um ihre eigenen Systeme zu Sicherheitszwecken zu testen, und sie tun dies legal mit der Erlaubnis verschiedener Unternehmen und Firmen, die sie für diesen Job einstellen. Weiße Hüte stehen unter dem Motto des ethischen Hackings, bei dem es sich nicht um illegales Hacken handelt. Die professionellen Hacker bedeuten keinen Schaden für ein Unternehmen oder eine Person.

Alles über Cracker

Wir haben etwas über die Hacker erfahren, wie sie arbeiten, welche Interessen sie haben und was sie tun. Wenn wir jetzt von Crackern sprechen, müssen wir wissen, dass Cracker auch Hacker sind. Ihre Arbeitsweise ist jedoch sehr unterschiedlich. Während ein Hacker ganz im Interesse eines Unternehmens oder einer Einzelperson arbeitet, arbeitet der Cracker ganz im Gegenteil. Der Zweck eines Crackers besteht darin, die Sicherheit von Computern und Netzwerken zu gefährden. Es ist eine illegale Aktivität. Sie nutzen ihr Wissen, um persönliche Gewinne zu erzielen und die Sicherheit in Netzwerken zu verletzen. Sie erwerben umfassende Kenntnisse und Kenntnisse über Computer, deren Programmierung, Software, Codes und Sprachen und nutzen sie, um in Computer einzudringen, um kriminelle Gewinne zu erzielen.

Die Cracker sind auch als Black Hats bekannt. Sie erhalten in böswilliger Absicht Zugriff auf die Konten von Personen und können die gesicherten Informationen über Netzwerke hinweg missbrauchen. Sie können Kreditkarteninformationen stehlen, wichtige Dateien zerstören, wichtige Daten und Informationen oder persönliche Daten preisgeben und sie zum persönlichen Vorteil verkaufen. Ihr Zweck kann von kleinen persönlichen Gewinnen bis zu größeren kriminellen Interessen reichen. Sie können Mitarbeiter eines Unternehmens dazu bringen, hochsichere Informationen preiszugeben. Sie verletzen die Computersicherheit. Sobald sie die Kontrolle über ein System erlangt haben, können sie Stahldaten verarbeiten, zerstören, zu ihrem Vorteil nutzen usw.

Was interessiert diese Cracker:

Während einige Cracker von der bloßen Publizität ihrer Fähigkeiten im Bereich des Hackens getrieben werden, tun einige dies für kriminelle und böswillige Zwecke. Sie verletzen absichtlich die Computer- und Netzwerksicherheit, nur um Profit zu machen, oder es liegt eine Herausforderung darin. Sie sind daran interessiert, Zugang zu verschiedenen Programmen und Softwareprogrammen zu erhalten, ohne Lizenzgebühren zu zahlen. Der einzige Zweck, den sie haben, ist das illegale Hacken, das zu Sicherheitsproblemen führt. Die Konten der Kreditkarteninhaber können gestohlen werden, wichtige Daten können verloren gehen und sichere Informationen können weitergegeben werden. Einige Cracker sind daran interessiert, die Software durch Reverse Engineering zu modifizieren. Und sie tun dies nur zum Vergnügen oder um ihr Wissen und Können zu demonstrieren.

Empfohlene Kurse

- Zertifizierungskurs in IT-Sicherheit

- Ruby on Rails Kurse

- CSS-Schulungen

- Online-Training zu HTML5 und CSS3

Arten von Crackern:

Es gibt verschiedene Arten von Crackern, darunter Script-Kiddies, Packet-Monkeys, S'Kiddiots, Lamers, Warez D00DZ (Dudes) und Möchtegern. In der Regel sind sie weniger erfahren und verfügen nicht über die erforderlichen Kenntnisse in Programmierung und Codes. Sie verlassen sich fast immer auf die Software-Tools, die von anderen erstellt wurden, um ihre Operationen durchzuführen. Meistens wissen sie nicht, was diese Programme wirklich tun. Sie kennen nur den Prozess des Knackens der Sicherheitsnetzwerke und es fehlt ihnen das fortgeschrittene Wissen. Sie sind keine große Bedrohung, aber ihre Bedrohungen können nicht ignoriert werden. Sie verunstalten im Grunde genommen die Webseiten und ersetzen sie durch ihre Designs.

Hacker gegen Cracker

Es gibt eine verbreitete Ansicht, dass die Hacker Dinge bauen und die Cracker die Dinge zerbrechen. Dies sind im Grunde zwei völlig verschiedene Begriffe. Sie mögen ähnlich aussehen, aber es gibt Unterschiede zwischen der tatsächlichen Funktionsweise der beiden. Während Hacker über fortgeschrittene Kenntnisse der Computersicherheit verfügen, sind Cracker in der Regel nicht so geschickt wie Hacker. Nur sehr wenige von ihnen sind in der Lage, ihre neue Software und Tools zu erstellen. So verlassen sie sich in der Regel auf bestimmte nicht so angesehene, in der Tat verrufene Websites, um mehrere automatisierte Programme herunterzuladen, um ihre Tat auszuführen. Hacker versuchen, den potenziellen Bedrohungen, die die Cracker für die Computer- und Internetsicherheit in verschiedenen Netzwerken darstellen, entgegenzuwirken. Cracker wissen immer, dass ihre Aktivitäten illegal sind und sie verstoßen gegen das Gesetz, so dass sie dazu neigen, ihre Spuren zu verbergen.

Die professionellen Hacker, die kompetent genug und recht geschickt mit ihrer Arbeit umgehen, können jedoch möglicherweise die Sicherheitseinstellungen in den beschädigten Netzwerken wiederherstellen und dabei helfen, die spezifischen Cracker zu finden. Obwohl die meisten Cracker weniger erfahren sind, sind viele von ihnen in der Lage genug. Sie verfügen ebenso wie die professionellen Hacker über fortgeschrittene Fähigkeiten und umfassendes Wissen. Sie können Tools und Software erstellen, mit denen sie alle Schwachstellen ausnutzen können, die sie in den hochsicheren Programmen entdecken. Dies macht es sogar schwierig, diese Cracker zu fangen. Weil sie keine Spur hinterlassen. Die Anzahl qualifizierter Cracker ist sehr gering, wir sollten sie jedoch nicht ignorieren. Sie stellen mit Sicherheit eine ernsthafte Bedrohung für die Internetsicherheit dar.

Inzwischen ist uns klar, dass die Hacker die ethischen Fachleute sind, während die Cracker unethisch und illegal in die Sicherheitssysteme eindringen. Neben diesem ethischen Unterschied besteht einer der Hauptunterschiede zwischen beiden in ihrem Verständnis von Computersystemen und Sicherheitssystemen. Ihre Fähigkeit und Unfähigkeit, Programme und Softwaretools zu erstellen, ist ein wesentlicher Unterschied zwischen beiden. Die Hacker können Codes in mehreren Sprachen schreiben. Sie haben die Oberhand, wenn es um die Kenntnis verschiedener Computersprachen wie C, C ++, HTML, Java usw. geht. Außerdem verfügen sie über ein umfassendes Verständnis der Funktionsweise dieser Codes und der Funktionsweise dieser Software. Cracker hingegen sind unfähig, wenn es um Computerprogramme geht. Sie rühmen sich ihrer Fähigkeit, in die Sicherheitssysteme einzudringen und sie zu ihrem Vorteil zu nutzen. Der Unterschied ist hier klar. Die Cracker brechen für böswillige Zwecke in sichere Netzwerke ein, ein professioneller Hacker dagegen nicht. Es ist also nur die Art und Weise, wie sie funktionieren, die sie völlig voneinander unterscheidet.

Fazit

Wir können daher zu dem Schluss kommen, dass die Hacker in die Sicherheitssysteme einbrechen, um nur die Lücken im System zu überprüfen und diese zu beheben, während der Cracker aus kriminellen und illegalen Gründen oder aus persönlichen Gründen in das Sicherheitssystem einbricht. Die weißen Hüte führen die Sicherheitstests gemäß einem gesetzlichen Vertrag durch. Die schwarzen Hüte folgen keiner solchen Vereinbarung. Sie verletzen damit die Sicherheit der Systeme. Während ein Cracker das Wissen über Sicherheitslücken in einem Sicherheitssystem für sich behält und es zu seinem eigenen Vorteil nutzt, macht der Hacker das betroffene Unternehmen oder eine Person auf die möglichen Brüche aufmerksam, die zu erheblichen Verlusten an den Händen führen können der Cracker. Grundsätzlich können wir also sagen, dass die ethischen Hacker ihr Wissen und ihre Erfahrung nutzen und anwenden, um die Sicherheit eines Computersystems und eines Netzwerks aufrechtzuerhalten.

Während die Cracker ihr Wissen, das in der Regel nicht sehr weit fortgeschritten ist, nutzen, um das Gesetz zu brechen? Die beiden Begriffe werden manchmal synonym verwendet, aber wir müssen wissen, dass der Unterschied zwischen den beiden ziemlich groß und beträchtlich ist. Wir könnten sogar sagen, dass dies respektvoll ist, ein Hacker zu sein und beleidigend, ein Cracker zu sein. Hacken ist in der Regel potenziell schädlicher als Knacken, da die Hacker über fundierte Kenntnisse der Programme und Codes usw. verfügen. Da die Hacker jedoch ausschließlich für die Entwicklung der Sicherheitssysteme arbeiten, sind sie in der Tat nicht von Bedrohungen für die Sicherheitssysteme betroffen. Die Cracker sind jedoch ernsthaften Bedrohungen für die Internetsicherheit ausgesetzt. Und das ist in der heutigen Zeit eine wachsende Bedrohung. Daher ist es wichtig, angemessene rechtliche Schritte gegen die Staatsanwälte einzuleiten und so die Bedrohungen zu verringern. Die beiden Begriffe sind deutlich ähnlich, aber der Unterschied liegt in der Art und Weise, wie sie funktionieren. Das macht die beiden so unterschiedlich. Daher dürfen wir diese beiden Begriffe nicht verwechseln und daran denken, legal und ethisch zu hacken, und niemals daran denken, jemals in Richtung Cracken zu gehen.

Empfohlene Artikel

Hier sind einige Artikel, die Ihnen helfen, mehr Details über die Hackers vs Crackers zu erfahren. Gehen Sie also einfach über den Link.

- Importants Schritt zum Erfolg im ethischen Hacker

- HTML5 vs Flash-8 Wichtige Unterschiede, die Sie kennen sollten!

- Eine vollständige Anleitung für Anfänger zu ethischer Hacking-Software

- Neue Best Smart 17-Zeichen, die Sie brauchen, um in Cybersicherheit zu investieren

- Fragen im Vorstellungsgespräch zur Netzwerksicherheit - am häufigsten gestellt

- CEH vs CPT (Certified Ethical Hacker VS-zertifizierte Penetrationstester)