Einführung in Sicherheitstests

Sicherheitstests sind Softwaretests, mit denen Systemschwachstellen erkannt und sichergestellt werden sollen, dass Informationen und Ressourcen vor möglichen Eindringlingen geschützt sind. Ebenso benötigt eine Webanwendung neben dem Datenschutz auch Sicherheit hinsichtlich ihres Zugriffs. Die Anwendung sollte immun gegen Brute Force Attacks und XSS, SQL Injections, von einem Webentwickler sein. Ebenso müssen die Remote-Zugriffspunkte der Webanwendung sicher sein. Die Bedeutung von Sicherheit wächst jedoch exponentiell, wenn wir über das Internet sprechen. Niemand wird jemals glauben, dass ein Online-System die Transaktionsdaten nicht schützen kann. Sicherheit ist noch kein Begriff für ihre Definition.

Hier ist die Liste der Sicherheitslücken

• Wenn der Zweig 'Entry' die Prüfungsinformationen bearbeiten kann, ist ein Studentenverwaltungssystem unsicher.

• Wenn DEO (Dateneingabebetreiber) Berichte erstellen kann, ist ein ERP-Schema nicht sicher.

• Wenn die Kreditkartendaten eines Kunden nicht verschlüsselt sind, ist die Online-Website nicht sicher.

• Eine personalisierte Software bietet unzureichende Sicherheit, wenn eine SQL-Abfrage echte Benutzerkennwörter findet.

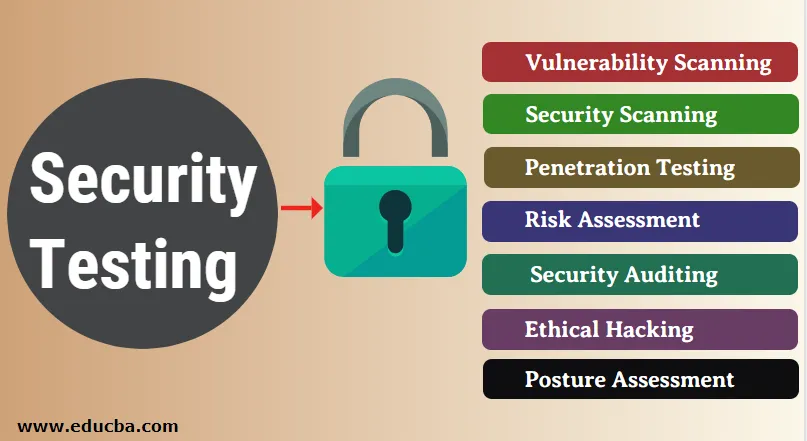

Arten von Sicherheitstests

Das Open Source-Handbuch für Sicherheitstests enthält sieben Hauptarten von Sicherheitstests. Folgendes wird beschrieben:

1. Vulnerability Scanning

Dies erfolgt über eine automatisierte Software, um ein System nach bekannten Signaturen der Sicherheitsanfälligkeit zu durchsuchen.

2. Sicherheitsüberprüfung

Es beinhaltet das Erkennen von Schwachstellen im Netzwerk und im System und bietet Alternativen zum Verringern solcher Gefahren. Für manuelles und automatisiertes Scannen kann dieses Scannen durchgeführt werden.

3. Penetrationstests

Dieser Test simuliert einen böswilligen Hackerangriff. Diese Prüfung umfasst die Analyse eines bestimmten Systems, um potenzielle Schwachstellen für interne Hacker zu ermitteln.

4. Risikobewertung

Dieser Test beinhaltet die Analyse der im Unternehmen festgestellten Sicherheitsrisiken. Die Risiken sind niedrig, mittel und hoch eingestuft. Dieser Test schlägt Risikominderungskontrollen und -maßnahmen vor.

5. Sicherheitsüberwachung

Das Audit kann auch online nach Leitung, Code-Inspektionen und Betriebssystemen für Sicherheitsmängel durchgeführt werden.

6. Ethisches Hacken

Ethisches Hacken ist nicht dasselbe wie bösartiges Hacken. Ethisches Hacken zielt darauf ab, Sicherheitsmängel in der Organisationsstruktur zu identifizieren.

7. Lagebeurteilung

Dies kombiniert Sicherheitsüberprüfungen, Risikobewertungen und ethisches Hacken, um die allgemeine Sicherheitsposition einer Organisation aufzuzeigen.

Methoden des Sicherheitstests

Es gibt verschiedene Methoden für Sicherheitstests

1. Tiger Box

2. Black Box

3. Graue Box

Tiger Box:

Dieses Hacking wird im Allgemeinen auf einem Laptop mit einem Betriebssystem und einer Sammlung von Hacking-Tools ausgeführt. Mit diesem Test können Penetrationstest-Operatoren und Sicherheitstest-Operatoren Schwachstellen bewerten und angreifen.

Schwarze Box:

Black Box Testing ist eine Software-Testmethode, die dem Tester als Behavioral Testing bekannt ist. Auf diese Weise ist das interne Design des Testprodukts nicht bekannt. Diese Prüfungen können entweder funktionsfähig sein oder nicht.

Graue Box:

Gray Box Testing ist eine Technik zum Testen von Software, die Black Box- und White Box-Tests kombiniert. Gray Box Testing ist eine Methode zum Testen der Anwendung oder des Softwareprodukts, die zum Innenleben einer Implementierung gehört.

Wie können wir Sicherheitstests durchführen?

Es wurde immer vereinbart, dass sich diese Kosten erhöhen, wenn wir Sicherheitstests nach der Implementierung oder Bereitstellung der Software verschieben. In den früheren Phasen müssen Sicherheitstests im SDLC-Lebenszyklus durchgeführt werden. Sehen wir uns die geeigneten Sicherheitsverfahren für jede SDLC-Stufe an. Für die Eingabebereiche kann der Tester die maximalen Längen prüfen. Diese Einschränkung kann - einem Hacker nicht erlauben, solche böswilligen Skripte einzuschließen.

• Anforderungssicherheitsbewertung und Missbrauchs- / Missbrauchsprüfung.

• Analyse der Sicherheitsrisiken für das Design. Entwicklung des Testplans, einschließlich Sicherheitstests.

Top 10 Open Source-Sicherheitstest-Tools

Nachfolgend finden Sie eine Liste der wichtigsten Sicherheitstest-Tools mit ihren Funktionen. Sie können jedes Werkzeug entsprechend Ihren Anforderungen auswählen.

1. Wapiti

Wapiti ist ein leistungsstarkes Tool zum Testen der Sicherheit von Webanwendungen, mit dem Sie die Sicherheit Ihrer Webanwendungen bewerten können. Es führt Black-Box-Tests durch, um mögliche Schwachstellen in Webanwendungen zu ermitteln. Es scannt die Webseiten und fügt Testinformationen ein, um die Sicherheitsmängel während der Testphase zu überwachen. Wapiti definiert mehrere Schwachstellen für die Unterstützung von GET- und POST-HTTP-Angriffen. Wapiti ist eine Anwendung für Befehle, die für Anfänger schwierig, für Profis jedoch einfach ist. Die Software benötigt ein umfassendes Verständnis der Befehle.

Eigenschaften von Wapiti

• XSS-Injektion

• Datenbankinjektion

• Erkennung der Befehlsausführung.

• Injection CRLF

2. Zed Attack Proxy

Der Zed Attack Proxy, allgemein bekannt als ZAP, ZAP wurde von der OWASP erstellt und ist damit Open Source. Zed Attack Proxy Mit Zed Attack Proxy, das von Unix / Linux, Windows und Mac OS unterstützt wird, können Sie eine Reihe von Sicherheitslücken bereits in der Entwicklungs- und Testphase von Webanwendungen identifizieren. Dieses Testwerkzeug ist einfach zu bedienen, auch wenn Sie Anfänger im Penetrationstest sind.

Features von Zed Attack

• Zed Attack Proxy bietet Unterstützung für Automatisierungsscanner und Authentifizierung.

• Zed Attack Proxy verfügt auch über ein dynamisches SSL-Zertifikat und Web Socket-Unterstützung.

3. Vega

Vega ist in Java geschrieben und hat eine grafische Benutzeroberfläche. Es ist unter Linux, Mac OS und Windows verfügbar und kann Ihnen dabei helfen. Vega ist ein kostenloses Tool zum Testen von Webanwendungen und eine Open Source-Plattform. Vega kann Sie beim Auffinden und Überprüfen von SQL Injection, Cross-Site Scripting (XSS) und anderen Sicherheitslücken unterstützen. Es kann auch verwendet werden, um Einstellungen wie die Anzahl der Pfadnachfolger und die Anzahl der Knoten pro Sekunde sowie die maximalen und minimalen Anforderungen pro Sekunde festzulegen.

Eigenschaften von Vega

• Vega verfügt über siteübergreifendes Scripting.

• SQL Injection Validate

4. W3af

W3af ist ein bekanntes Sicherheitstest-Framework für Webanwendungen. Es bietet eine effektive Plattform für Penetrationstests von Webanwendungen, die mit Python entwickelt wurde. Mit diesem Tool können mehr als 200 Arten von Sicherheitsproblemen mit Internetanwendungen wie Cross-Site Scripting und SQL Injection identifiziert werden. Es überwacht die folgenden Sicherheitslücken in Webanwendungen. W3af ist sowohl in der Benutzeroberfläche als auch in der Konsole leicht zu verstehen. Mit den Authentifizierungsmodulen können Sie auch die Website authentifizieren.

Funktionen von W3af

• Mehrere fehlerhafte CORS-Einstellungen

• CSRF und viel mehr Verwundbarkeit

5. Skipfish

Skipfish ist ein von Internetanwendungen überwachtes Testtool, das die Website repariert, auf jeder Seite auf Schwachstellen überprüft und schließlich den Auditbericht erstellt. Skipfish ist in der Programmiersprache C geschrieben und optimiert, um HTTP zu verarbeiten und minimalen CPU-Fußabdruck zu hinterlassen. Ohne einen CPU-Fußabdruck anzuzeigen, behauptet die Software, 2 K Anforderungen pro Sekunde zu verarbeiten. Das Tool soll auch qualitativ hochwertige Vorteile bieten, da es Heuristiken in Webanwendungen verwendet. Für Internetanwendungen werden Linux, FreeBSD, Mac-OS X und Windows mit den Sicherheitsbewertungstools von Skipfish geliefert.

6. SQLMap

SQLMap ist ein gängiges webbasiertes Sicherheitstest-Tool zur Automatisierung des Prozesses zur Erkennung von SQL Injection-Sicherheitslücken in einer Website-Datenbank. Die Test-Engine ist mit einer Reihe verschiedener Funktionen ausgestattet und bietet eine leistungsstarke Funktion, die ein einfaches Testen der Penetration und SQL-Injection in einer Webanwendung ermöglicht. SQLMap unterstützt viele Datenbanken, einschließlich MySQL, Oracle, PostgreSQL, Microsoft SQL usw. Darüber hinaus unterstützt das Testtool sechs verschiedene Methoden der SQL-Injection.

7. Wfuzz

Wfuzz ist ein weiteres Open-Source-Tool, das für ein webbasiertes Sicherheitstest-Tool auf dem Markt frei verfügbar ist. Dieses Test-Tool wurde in Python entwickelt und wird für Webanwendungen für Brute Force verwendet. Sie müssen auf der Befehlszeilenschnittstelle arbeiten, wenn Sie WFuzz verwenden, da es keine GUI-Schnittstelle gibt. Einige Eigenschaften von Wfuzz sind:

Eigenschaften des Wfuzz

• Wifuzz unterstützt mehrere Einspritzpunkte.

• Die Ausgabe von Wfuzz erfolgt in HTML

• Es verfügt auch über Multithreading

• Unterstützung für mehrere Proxys

8. Metasploit

Eines der am häufigsten verwendeten Frameworks für Penetrationstests. Metasploit ist eine Open-Source-Testplattform, die Sicherheitstests weit über die Risikobewertung hinaus ermöglicht.

Funktionen des Metasploits

• Die Struktur ist weitaus besser als die der Konkurrenten.

• Viele Szenarien für Infiltrations-Mock-Funktionen

9. Acunetix

Ein vollständiges Tool zur Bewertung des Automatisierungsgrads, mit dem Sie Ihre Websites auf mehr als 4500 Sicherheitslücken untersuchen können. Das auffälligste Merkmal von Acunetix ist, dass es Tausende von Seiten ohne Unterbrechung rauschen kann.

Eigenschaft von Acunetix

- Es kann leicht viele technische und Compliance-Abhilfemaßnahmen hervorbringen.

- Scannt sowohl Open Source- als auch personalisierte Apps

- Deep Scans für effizientes Scannen.

10. Grabber

Grabber ist ein Open-Source-Scanner, der die Sicherheitslücken von Internetanwendungen erkennt. Kleine Webanwendungen wie Foren und private Internetseiten sind mobil und können gescannt werden. Grabber ist ein kleines Testtool, bei dem das Scannen großer Anwendungen länger dauert. Darüber hinaus verfügt der Scanner über keine grafische Benutzeroberfläche und keine PDF-Berichterstellungsfunktion, da er für den persönlichen Gebrauch konzipiert wurde.

Funktionen von Grabber

• Dateibestätigungssicherung

• Ajax-Überprüfung

Fazit

In diesem Artikel haben wir gesehen, was Sicherheitstests sind, warum wir sie benötigen, zusammen mit verschiedenen Arten von Sicherheitstests, Tools, die zum Ausführen der Tests verwendet werden, und Funktionen. Hoffe, dieser Artikel hilft Ihnen bei der Auswahl von Testwerkzeugen basierend auf Ihren oben angegebenen Anforderungen und Funktionen.

Empfohlene Artikel

Dies ist ein Leitfaden für Sicherheitstests. Hier diskutieren wir die Einführung, Typen, Methoden und Top-10-Open-Source-Sicherheitstesttools. Sie können auch unsere anderen Artikelvorschläge durchgehen, um mehr zu erfahren -

- Alphatest vs Betatest

- Statische Prüfung

- Was ist Usability-Testen?

- Leistungstest-Tools

- Vor- und Nachteile von Beta-Tests

- Lernen Sie die Tools zum Testen von Anwendungen kennen