Die meisten von Ihnen haben vielleicht schon etwas über den Google Chrome-Browser, Opera, Mozilla Firefox und dergleichen gehört. Aber kaum jemand von euch hat jemals von dem berüchtigten und dem dunklen Tor Browser gehört. Also, was genau ist das? Es ist nicht berühmt bei Menschen, die mit ihren täglichen Aufgaben zufrieden sind.

Aber sind Sie eine bestimmte Gruppe von Menschen oder, wie ich sagen würde, der bessere Ausdruck wäre Eine ganz andere Welt, in der Menschen Tor Browser als ihren täglichen Browser verwenden. Was sind seine Besonderheiten? Wie unterscheidet es sich von Chrome oder Mozilla? Ist es benutzerfreundlich?

Verfügt es über zahlreiche integrierte Dienste, die denen von Chrome ähneln? Kommt es mit integriertem Flash-Player und Inkognito-Registerkarten oder privatem Surfen wie Firefox oder Opera? Die Antwort ist nein! Ehrlich gesagt ist es nicht annähernd benutzerfreundlich.

Es hat keine Funktionen wie Google Chrome. Es ist nicht sehr anpassbar wie das Mozilla Firefox. Tatsächlich ist es im Vergleich zu Chrome oder Firefox extrem langsam. Was macht Tor Browser dann besonders bei neugierigen Menschen bekannt? Schauen wir uns das genauer an.

Tor Browser

Erstens ist der Browser nicht benutzerfreundlich. Wenn Sie daran denken, es als Browser für den täglichen Gebrauch zu verwenden, sollten Sie sich wahrscheinlich an Mozilla Firefox (und NICHT an CHROME) halten. Der Hauptgrund dafür ist, dass tor langsam ist. WARTEN! Das ist nicht der einzige Grund. Eigentlich ist der Hauptgrund, dass es sehr volatil ist. Ja.

Tor Browser ist ein Open-Source-Browser, der speziell für Anonymität entwickelt wurde. Alles, was Sie mit dem Tor-Browser tun, bleibt anonym. Tatsächlich springt es von Ihrer IP-Adresse über mehrere Server auf der ganzen Welt, bevor es den bestimmten Ort erreicht, nach dem Sie gesucht haben. Im Folgenden sehen Sie einen Screenshot der IP-Adresse von dem, was mein Computer bei Verwendung eines Tor-Browsers anzeigt.

Bildquelle: torproject.org

Ja. Es hat meine IP-Adresse rund um den Globus weitergeleitet, bevor ich mit dem Internet verbunden wurde. Wenn Sie sogar die IP-Adresse ändern möchten, können Sie sofort auf die neue Identität klicken, und Ihr letzter Verbindungspunkt ändert sich, wodurch sich Ihre IP-Adresse ändert. Andernfalls können Sie, wenn Sie eine völlig neue Schaltung wünschen, sogar das tun, was auch alle gerouteten IP-Adressen der Länder ändert.

Tor Browser gegen Google Chrome gegen Mozilla Firefox gegen Opera

-

Opera Mini

Erstens ähnelt die Oper fast der von Google Chrome. Möge es aussehen oder merkmalsweise sein. Aber ich würde Opera hier sofort verwerfen. Der Hauptgrund dafür ist ein geschlossener Quellbrowser. Es bedeutet nicht, dass es nicht sicher ist. Tatsächlich ist es das, aber da es sich um einen geschlossenen Quellbrowser handelt, wissen wir nicht, was hinter den Kulissen passiert. Also werde ich es sofort hier verwerfen.

-

Google und Datenschutz

Der nächste ist Google Chrome. Der beliebteste Browser aller Zeiten. Der sicherste Browser. Ist es? Ist es wirklich wahr? Nein! Ich glaube nicht. Lassen Sie mich Ihnen ein altmodisches Beispiel geben. Nehmen wir an, Sie gehen eines Abends zum Abendessen aus und haben ein extrem großes Haus mit zahlreichen Sicherheitsfunktionen, wie Kameras, Bewegungsmeldern, automatischen Alarmen und verstärkten Sicherheitstüren.

Aber du bist immer noch paranoid. Würden Sie Ihre Schlüssel einem renommierten Dieb geben (nur weil er alle Fehler kennt), der glaubt, dass er sie sicherer aufbewahren würde? Offensichtlich nicht. Aber genau das machen wir mit Google Chrome und all seinen Dingen. Alles, was einmal im Internet ist, ist immer im Internet. Zweite Sache.

Google ist der Meister in der Speicherung dieser Dinge und das auch, ohne dass Sie das wissen. Glaubst du mir nicht? Befolgen Sie die folgenden Schritte und sehen Sie, was Sie erhalten:

- Melden Sie sich über Chrome bei Ihrer Google Mail-ID an.

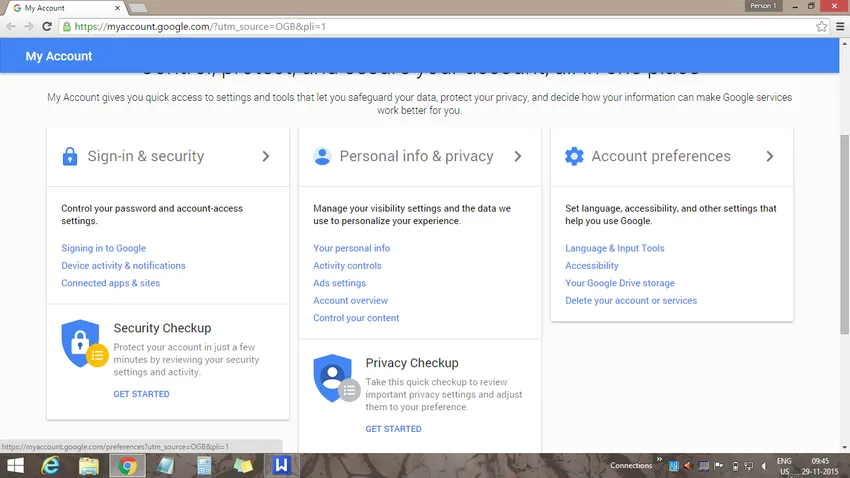

- Klicken Sie auf das Profilbild oder ganz rechts oben und klicken Sie auf Mein Konto. Sie sehen eine Seite ähnlich der folgenden:

Bildquelle: google.com

- Klicken Sie auf "Ihre persönlichen Daten"

- Hier möchten Sie vielleicht die gesamte Liste der Dinge überprüfen, aber um genau zu sein, überprüfen Sie die erste Registerkarte: Ihre Such- und Browsing-Aktivitäten.

Es ist standardmäßig aktiviert. Sobald Sie dies öffnen, sehen Sie alles, was Sie durchsucht oder gesucht haben, einschließlich der Passwörter und alles, was Sie von dem Tag an, an dem Sie Ihr Konto erstellt haben, bis heute gemacht haben. Ja, es werden alle Aufzeichnungen von dem Tag an aufbewahrt, an dem Sie Ihr Konto erstellt haben, möglicherweise vor 2 Jahren oder vor einem Jahrzehnt.

Auch wenn Sie alles löschen, werden die auf dem Google-Server gespeicherten Inhalte nicht gelöscht. Die Frage ist hier, warum Google all diese Daten aufbewahren muss. So viele Daten von jeder einzelnen Person im Web. Also, hier ist was mein vorheriges Beispiel vorschlug. Es spielt keine Rolle, wie sicher der Google-Browser ist, wenn Google selbst der Hüter und der Räuber ist.

Oft wird der Browser auch dann nicht gewechselt, wenn man weiß: "Wenn Google alles weiß, sollte es zumindest jemanden geben, der alle im Auge behält." Dann ist hier meine Frage. „Also kennst du mich richtig? Zumindest ein Bisschen? Warum gibst du mir dann nicht dein Passwort? Ich werde es sicher aufbewahren, das verspreche ich. “Die Leute zerfressen nur, wenn ich das sage.

Das heißt, die Menschen sind bereit, alle Details ihres Lebens an zufällige Personen weiterzugeben, die bei Google arbeiten, jedoch nicht an bekannte Personen. Soviel zur absoluten Sicherheit hier. Außerdem haben die Leute so viele Dinge auf Google Plus, Laufwerk, Notizen, Google Mail-Kontakten, synchronisierten Playstores und so weiter geteilt.

Die endgültige Auswirkung davon wird wie eine Droge für einen Süchtigen. Vielleicht möchten Sie es verlassen, aber Sie können nicht alles wissen. Weil Geselligkeit für Menschen wichtiger ist als Datenschutz, was der ultimative Grund ist, warum ihre Konten gehackt werden. Stellen Sie sich vor, was passieren würde, wenn eine zufällige Person in Ihr Konto eindringt.

Er / sie (der Hacker) würde alles über Ihr Leben wissen. Dies führt letztendlich zu Identitätsdiebstahl. Wenn eine Person physischen Zugriff auf Ihren Computer oder sogar auf Ihren Browser hat, besteht eine 99% ige Wahrscheinlichkeit, dass sie Zugriff auf alles hat. Versuchen Sie dies zu tun:

- Öffnen Sie Ihren Chrome-Browser

- Klicken Sie oben rechts auf die Registerkarte Einstellungen, die wie eine dreizeilige Schaltfläche aussieht

- Klicken Sie auf Einstellungen und suchen Sie Passwörter im Suchfeld.

- Darunter wird eine Registerkarte zum Verwalten von Kennwörtern angezeigt. Klicken Sie darauf und siehe da. Hier finden Sie alle Ihre Passwörter, die Sie jemals wissentlich oder unwissentlich gespeichert haben.

Empfohlene Kurse

- Professionelles IT-Sicherheitstraining

- Ruby on Rails-Programmierkurse

- Online CSS Training

- Online-Zertifizierungsschulung in HTML5 und CSS3

-

Was ist mit Mozilla? Sie sagen, es ist sicher.

Haben Sie das Zitat "Alles, was Sie hören, ist nicht wahr" gehört? Nee. Ich verfluche Mozilla hier nicht. Firefox versucht sein Bestes, um mit den neuesten Sicherheitsmängeln Schritt zu halten. Es ist zumindest ehrlich, wenn es sagt, dass es privat im Vergleich zu Google Chrome ist.

Wenn Sie einen anständigen alltäglichen Browser wollen, der nicht alle Ihre Aufzeichnungen verfolgt, würde ich sagen, Mozilla ist gut. Es hat viele Anpassungen. Es ist schneller als Tor, wenn nicht von Google.

Die am wenigsten mögliche Konfiguration, die eine Person ohne Vorkenntnisse vornehmen kann, ist die Installation von Firefox, die Änderung der Suchmaschine in Startpage oder Duckduckgo, was absolut anonym ist und keine Aufzeichnungen über Suchvorgänge enthält. Behalten Sie ein Master-Passwort bei, um alle Ihre Passwörter zu speichern, sodass jemand, der physischen Zugriff auf Ihren Browser hat, diese trotzdem nicht erfassen kann.

Der Nachteil hierbei ist jedoch, dass die Regierung Sie weiterhin aufspüren kann, da Sie hier stattdessen Ihre eigene IP-Adresse verwenden, wie bei Tor, wo Sie von mehreren Standorten abprallen.

-

Tor Browser

Nun stellt sich die Frage, ob Tor Browser wirklich so sicher ist. Eigentlich gibt es keine konkrete Antwort darauf. Es hängt davon ab, wie Sie es konfigurieren. Wenn Sie mit dem Herunterladen des Browsers fertig sind, können Sie Folgendes überprüfen.

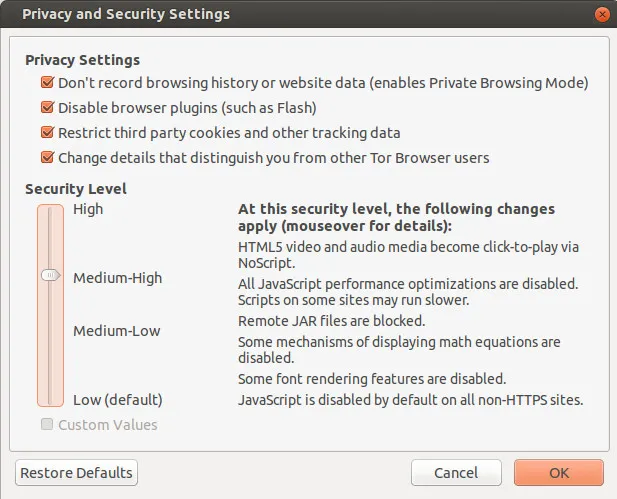

Klicken Sie im Tor-Browser auf das Onion-Logo und wählen Sie die Einstellungen für Datenschutz und Sicherheit. Dann wird Ihnen das folgende Fenster angezeigt:

Bildquelle: torproject.org

Hier können Sie die gewünschte Sicherheitsstufe einstellen. Außerdem ist dies nicht die einzige Konfiguration, die Sie vornehmen können. Es gibt auch eine Registerkarte zum Aktivieren von https überall oben rechts im Browser. Es ist ein Add-On von der HTTPS EVERYWHERE-Site, die standardmäßig auf Tor installiert ist. Wollen Sie ein Höchstmaß an Sicherheit, bei dem keine Regierung und kein MITM ausreichen würden? So könnte man das machen:

- Stellen Sie die Sicherheitseinstellungen unter Datenschutz auf Hoch ein.

- Aktivieren Sie HTTPs überall.

- Benutze DuckDuckGo als Suchmaschine (es ist meine persönliche Wahl, du kannst sogar Startpage oder ixquick oder Disconnect verwenden, was Tor's offiziell ist)

- Verwenden Sie eine mit Tor verknüpfte Proxy-Adresse

- Verwenden Sie ein VPN aus einem anderen Land, das nicht mit Ihrem Land rechtlich verbunden ist.

Ja. Dies ist einer der bestmöglichen Wege. In der Tat brauchen wir nicht so viel. Es ist nur für jene wachsamen Hacker und Demonstranten, die diese Art von Techniken anwenden würden, um sich selbst zu schützen. Aber hey, wer weiß? Paranoia ist der Schlüssel zu größter Sicherheit.

Endnoten

Tor Browser bietet viel mehr als das, was ich in diesem Blog geschrieben habe. Ich habe noch nicht einmal über das Deep Web und die mit Tor Web verbundenen Risiken gesprochen. Dies würde jedoch ausreichen, um Ihnen den Einstieg zu erleichtern, oder zumindest als Hinweis, um sich von Google und all seinen Produkten fernzuhalten, die nicht Open Source sind.

Es gibt noch einen weiteren Browser, der einen Blick wert ist, nämlich den Iceweasal-Browser, der in Kali Linux integriert ist, oder das WHONIX-Betriebssystem, das sich bei all seinen webbasierten Aktivitäten vom Browsen bis zum Herunterladen ausschließlich auf Tor Circuit stützt. Bleiben Sie mit meinen Blogs auf dem Laufenden, um mehr über Datenschutz, Sicherheit und Anonymität zu erfahren.

Erste Bildquelle: torproject.org

Empfohlene Artikel

Hier sind einige Artikel, die Ihnen helfen, mehr Details über den Tor-Browser, Anonymität und andere Browser zu erfahren. Gehen Sie also einfach über den Link.

- Linux vs Ubuntu und ihre nützlichen Vorteile

- Spannend zu wissen, die -HTML5 vs Flash

- Must Learn Ultimate Guide für Google Analytics (leistungsstark)

- Top 17 der besten Android VPN-Apps 2016 (kostenlose und kostenpflichtige Apps)

- 8 hilfreiche Dinge, die Sie lernen sollten, um für Anfänger zu programmieren (im Voraus)

- 12 Most Awesome Selenium Interview Fragen und Antworten

- Kali Linux vs Ubuntu: Was sind die Funktionen